PARTIE 1 : La menace quantique, une réalité immédiate

1. Le Contexte

1.1 Une menace quantique déjà active

La stratégie du « Harvest Now, Decrypt Later »

La cryptographie, pilier historique de la sécurité numérique, est aujourd’hui bouleversée par l’avènement des technologies quantiques. Contrairement aux idées reçues, cette menace n’est pas un scénario lointain : elle est déjà active. Grâce à la stratégie du “Harvest Now, Decrypt Later”, des acteurs malveillants capturent dès maintenant des données chiffrées pour les exploiter plus tard, dès que les ordinateurs quantiques seront capables de briser les algorithmes actuels.

Des données critiques exposées sur le long terme

Ce risque concerne particulièrement les organisations gérant des informations sensibles à durée de vie prolongée :

- Données financières (transactions, audits)

- Données de santé

- Secrets industriels ou stratégiques

1.2 Une course contre la montre : les échéances se précisent

Horizon 2030–2035 : l’urgence des régulateurs (NIST, UE, G7)

Les experts s’accordent sur un horizon critique : d’ici 2030–2035, les ordinateurs quantiques pourraient rendre obsolètes les standards cryptographiques actuels. Les régulateurs (NIST, UE, G7) alertent déjà sur l’urgence de migrer vers des solutions résistantes au quantique.

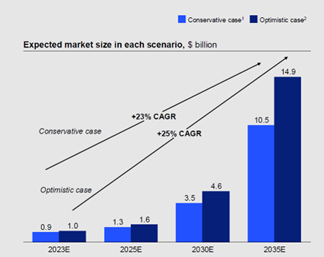

Un marché en accélération

Le marché de la communication quantique, estimé entre 10,5 et 14,9 milliards de dollars d’ici 2035 (McKinsey), reflète cette accélération, notamment dans les secteurs Gouvernement & Défense, Télécoms et Finance.

1.3 Le quantique, un impératif de sécurité dès aujourd’hui

L’enjeu n’est plus seulement technologique, mais stratégique. Les DSI doivent anticiper cette transition pour éviter que leurs infrastructures ne deviennent vulnérables dès demain.

2. Une vulnérabilité structurelle : des standards cryptographiques bientôt obsolètes

2.1 Des algorithmes actuels (RSA, ECC) menacés par l’informatique quantique

Aujourd’hui, la majorité des organisations ont mis en place une architecture cryptographique hybride :

- chiffrement symétrique pour protéger les données

- échange de clés basé sur des mécanismes asymétriques (RSA, ECC)

L'ampleur de la menace quantique devient évidente lorsque nous comparons les niveaux de sécurité offerts par les algorithmes de chiffrement populaires. La plupart des algorithmes ne peuvent pas prévenir les pénétrations causées par des attaques d'informatique quantique.

Seuls les deux systèmes de chiffrement AES 128 et AES 256 offrent une certaine protection selon l'algorithme de Groover. La robustesse des clés, l'algorithme utilisé ainsi que le canal de communication pour la distribution des clés jouent tous un rôle significatif.

2.2 Pourquoi les échanges de clés actuels seront cassés par le quantique ?

L’algorithme de Shor et la fin de la sécurité asymétrique

Les mécanismes d’échange de clés utilisés aujourd’hui, comme RSA ou ECC, reposent sur une hypothèse fondamentale : certains problèmes mathématiques sont extrêmement difficiles à résoudre avec des ordinateurs classiques. RSA s’appuie ainsi sur la difficulté de factoriser un très grand nombre en nombres premiers, tandis que les courbes elliptiques (ECC) reposent sur la complexité du calcul du logarithme discret. À l’heure actuelle, ces problèmes sont considérés comme pratiquement insolubles à grande échelle avec les capacités de calcul traditionnelles.

L’arrivée de l’informatique quantique change profondément cette équation. Grâce à des algorithmes comme celui de Shor, un ordinateur quantique serait capable de résoudre ces problèmes de manière beaucoup plus rapide. Là où il faudrait aujourd’hui des milliers d’années pour casser certains mécanismes cryptographiques, quelques heures ou jours pourraient suffire demain, remettant en cause la sécurité des échanges de clés sur lesquels repose l’ensemble des systèmes de chiffrement actuels.

Une menace systémique pour les infrastructures PKI

Cela signifie concrètement que les infrastructures PKI actuelles (Public Key Infrastructure, ou infrastructure à clés publiques) deviennent fragiles et que les mécanismes d’authentification et d’échange de clés sont exposés.

Le problème est systémique : même si le chiffrement des reste robuste, le système d’échange de clés asymétrique est cassable. La compromission des clés rend l’ensemble du système vulnérable.

Partie 2 : La transition vers la sécurité post-quantique

3. Feuille de route et défis opérationnels

3.1 Une migration complexe et pluriannuelle

L’inventaire cryptographique, étape fondatrice

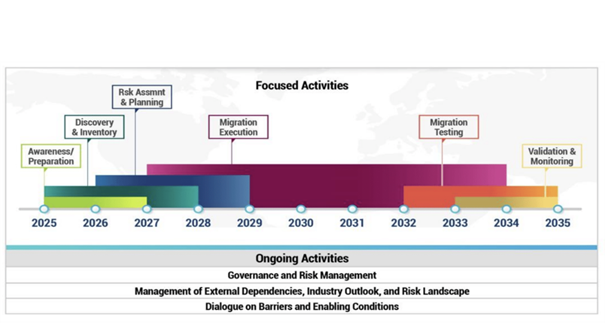

La migration vers la cryptographie post-quantique (PQC) est un processus complexe, pluriannuel et urgent, qui ne peut être improvisé. Contrairement à une simple mise à jour logicielle, cette transition implique des modifications profondes touchant des milliers d’applications, de dispositifs matériels, de certificats et de dépendances tierces. Les régulateurs, comme le G7 ou la Banque des Règlements Internationaux (BRI), insistent : les organisations doivent dès maintenant entamer un inventaire cryptographique rigoureux et mettre en place une gouvernance adaptée, car les échéances de remédiation s’étendent jusqu’à 2030–2035.

Des échéances réglementaires déjà fixées

Les signaux des autorités sont clairs et concrets :

- Les standards NIST pour la PQC (FIPS 203–205) sont déjà publiés et prêts à être adoptés.

- L’Union européenne recommande de débuter la transition d’ici fin 2026, avec un objectif de sécurisation des infrastructures critiques pour 2030.

- Le G7, dans sa feuille de route 2026–2035, qualifie cette transition d’“urgente” et exhorte les banques à adopter la PQC avant l’émergence des ordinateurs quantiques capables de briser les cryptosystèmes actuels (CRQC).

3.2 L’agilité cryptographique, une capacité stratégique

De la rigidité des cycles de mise à jour à la crypto-agilité

Face à ce défi, les organisations doivent abandonner les cycles de mise à jour cryptographique lents et rigides pour adopter une crypto-agilité. Selon Accenture, cette agilité permet des changements rapides d’algorithmes à travers les réseaux et les terminaux, un atout crucial non seulement pour la transition vers la PQC, mais aussi pour les futurs cycles de renouvellement cryptographique.

Les établissements financiers, en particulier ceux dotés de systèmes hérités complexes, sont confrontés à des défis majeurs :

- Cryptographie cachée dans des systèmes anciens,

- Prolifération de certificats mal gérés,

- Problèmes d’intégration liés à la taille des clés PQC et à leurs performances.

Études de cas : banques et migration progressive

Des études de cas de banques qui ont amorcé cette transition montrent que réaliser un inventaire cryptographique précoce et planifier une migration progressive sont essentiels pour éviter les perturbations critiques de leurs services.

Cette transformation est cependant longue (multi-années, voire décennie), complexe (interopérabilité, validation applicative), et progressive (coexistence entre systèmes legacy et nouveaux standards).

2025-2027 - Sensibilisation et préparation

Obtenir l’adhésion des dirigeants et des équipes pour faire de la sécurité quantique une priorité stratégique, en sécurisant les budgets et en formant les parties prenantes.

2026-2028 - Découverte et inventaire

Cartographier l’ensemble des usages cryptographiques (algorithmes, clés, protocoles) en interne et chez les partenaires tiers, afin d’identifier toutes les dépendances à migrer.

2026-2029 - Évaluation des risques et planification

Prioriser les systèmes critiques (ex : plateformes de trading) et établir un plan de migration adapté, incluant les aspects technologiques, processus et politiques.

2027-2034 - Exécution de la migration

Déployer progressivement des solutions hybrides (classiques + post-quantiques), en commençant par des pilotes sur des systèmes non critiques avant de généraliser.

2032-2035 - Tests et validation

Valider les nouveaux systèmes via des tests rigoureux et des exercices d’interopérabilité sectoriels, pour garantir la sécurité des transactions entre institutions.

2033-2035 - Surveillance continue et adaptation

Instaurer une veille permanente sur les menaces et les standards, en intégrant la PQC dans les processus de gestion des risques pour une crypto-agilité durable.

Partie 3 : PQC, QKD et au delà – quelles solutions pour couvrir tous les angles morts ?

4. PQC, QKD et au-delà : construire une feuille de route pour la migration quantique

Dans les stratégies de sécurisation des infrastructures contre les menaces quantiques, deux approches sont souvent confondues, alors qu’elles répondent à des défis distincts : la cryptographie post-quantique (PQC) et la distribution quantique de clés (QKD).

- La PQC repose sur des algorithmes mathématiques conçus pour remplacer les standards actuels (RSA, ECC) au sein des applications et des infrastructures PKI, garantissant ainsi la pérennité des données face aux futures attaques quantiques.

- Le QKD, en revanche, exploite les lois de la physique quantique pour sécuriser l’échange des clés de chiffrement, en rendant toute tentative d’interception immédiatement détectable.

Ces deux technologies ne sont pas concurrentes, mais complémentaires : la PQC protège les usages applicatifs sur le long terme, tandis que le QKD renforce la confidentialité des clés en transit. Pourtant, leur maturité diffère.

À l’inverse, les solutions symétriques classiques (comme AES-256 GCM) restent robustes et performantes pour des flux de données massifs, mais leur vulnérabilité face aux ordinateurs quantiques persiste en l’absence de mesures post-quantiques.

Ainsi, chaque approche présente des compromis entre sécurité, maturité et performance.

Cependant, dans la majorité des stratégies de transition actuelles, l’effort se concentre principalement sur ces dimensions, laissant encore un angle mort : la sécurisation des données en transit.

5. Les données en transit chiffrées : l’angle mort des stratégies de sécurité post-quantique

Les réseaux de transport optique (couche 1) constituent un maillon critique et souvent négligé dans la sécurisation des données. Ces infrastructures, utilisées pour transmettre massivement des informations sensibles, sont particulièrement vulnérables : un simple coupleur passif peut intercepter et dupliquer le signal optique sans laisser de trace, permettant ainsi une collecte discrète des données sur plusieurs années. Le chiffrement réseau protège les données en transit, qui constituent des cibles de choix pour les attaques de type « Harvest Now, Decrypt Later » (collecter maintenant, déchiffrer plus tard).

L’informatique quantique représente une menace immédiate pour le trafic réseau chiffré, qui fait régulièrement l’objet de collectes. Cette vulnérabilité est d’autant plus critique que les régulateurs, notamment dans le secteur financier, imposent désormais des exigences strictes en matière de chiffrement des données en transit. Le Digital Operational Resilience Act (DORA), avec son RTS 2025-1532, encadre précisément cette obligation : l’article 6 exige des entités financières qu’elles établissent une politique de chiffrement et de contrôles cryptographiques, couvrant explicitement « les données en transit » (point 2.a). De plus, le point 2.d impose une gestion rigoureuse des clés cryptographiques, incluant leur utilisation, leur protection et leur cycle de vie, conformément à l’article 7 du même règlement. Ces dispositions soulignent l’urgence pour les banques, assurances et autres acteurs financiers de sécuriser leurs échanges, sous peine de non-conformité et d’exposition accrue aux risques.

Face à ce double enjeu — réglementaire et technologique — une approche pragmatique s’impose : prioriser la sécurisation des réseaux avant même que les mises à jour applicatives (comme la cryptographie post-quantique, PQC) ne soient pleinement déployées. Le chiffrement résistant au quantique au niveau réseau (sécurisation des routes optiques, routeurs et dorsales) permet de neutraliser dès maintenant la menace de collecte massive, en protégeant les données en transit — cibles privilégiées des attaques futures.

Sans cette protection, même les stratégies post-quantiques les plus avancées pourraient rester incomplètes, laissant une porte ouverte aux cybermenaces les plus insidieuses. Une transition réussie vers la sécurité quantique passera donc inévitablement par une sécurisation immédiate des infrastructures de transport, en complément des évolutions applicatives à venir.

Conclusion

Chez IMS Networks, notre approche est de déployer des solutions de sécurisation end-to-end, combinant chiffrement symétrique classique et quantique ainsi que des mécanismes de surveillance avancés. L’objectif est de rendre les réseaux optiques résilients face aux interceptions passives et aux attaques furtives, tout en garantissant la confidentialité et l’intégrité des données transmises.