Pourquoi prendre en compte les enjeux de sécurité dans l’adoption du cloud ?

L’utilisation des applications et infrastructures en cloud nécessite une approche spécifique face à la diversité des solutions et des usages. Les risques associés concernent pour l’essentiel la chaîne de sous-traitance de l’hébergeur (accès tiers), la difficulté à mener des audits (visite sur site, contrôle du socle, etc.) et en particulier l’utilisation qui en est faite par les salariés (1).

La prise en compte des enjeux de sécurité du cloud devient l’un des principaux objectifs des directions des systèmes d’information pour réussir cette migration.

des entreprises considèrent que les outils actuellement mis en place par les offreurs

de services Cloud pour sécuriser les données stockées ne suffisent pas.

(1) Baromètre de la cybersécurité des entreprises françaises, CESIN 2020

Pallier au manque de sécurité des outils proposés par les acteurs du cloud

- Protéger les applications en SaaS comme la messagerie dans une approche multi-cloud

- Disposer d’une visibilité unifiée pour homogénéiser les politiques de sécurité sur l’ensemble de l’infrastructure.

- Adapter les politiques d’accès à l’évolutivité des charges de travail dans le cloud.

Nos services managés de sécurité cloud de bout en bout vous aident à bâtir une stratégie pour réduire le risque lié à l’adoption du cloud.

Notre service managé de sécurité du cloud

- Exploiter un socle technique qui sécurise les applications et la connectivité, du data center jusqu’au cloud.

- Apporter une visibilité complète sur les ressources, les utilisateurs, les comportements et les données stockées dans le cloud.

- Appliquer les règles de sécurité du réseau interne aux ressources IaaS et aux applications SaaS grâce aux outils de contrôle et à une équipe d’experts SOC en 24/7

Notre expertise pour vous aider à migrer vers le cloud en toute sécurité

Nos experts en sécurité vous conseillent sur votre dispositif de sécurité cloud de l’évaluation de votre stratégie actuelle à la mise en place d’opérations de sécurité efficaces. Notre plateforme technologique et nos équipes SOC surveillent, corrèlent et analysent vos sources de données cloud 24h / 24 et 7j / 7 pour filtrer les faux positifs, identifier et répondre aux incidents de sécurité et prendre en charge les actions correctives.

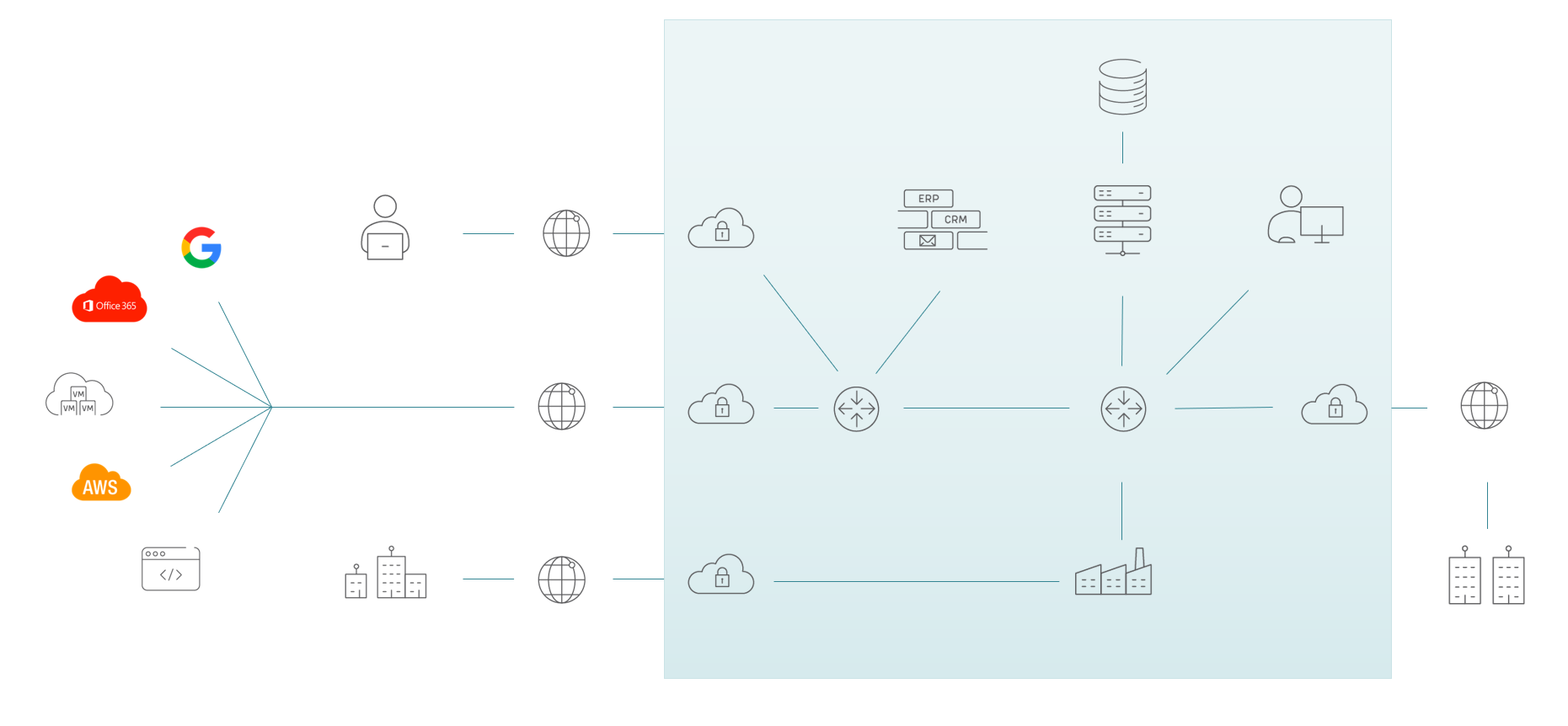

Notre solution technologique

Nos services managés de sécurité du cloud reposent sur une combinaison de technologies et d’expertises SOC complémentaires : protection de l’infrastructure Cloud (CASB), sécurisation des accès externes, scan de vulnérabilités cloud, sécurité des postes de travail et des serveurs, outil de détection et de réponse à incident cloud.

Cas d'usage

Sécuriser les accès depuis les accès externes

Service en Cloud

- Compte volé

- Exposition de données

- Mauvaise configuration

Protection Cloud

- CASB

- Journaux du provider Cloud

- Analyse comportementale

Sécurité du cloud

Cyber-SOC - détection & Réponse à Incident

Pourquoi externaliser la gestion

de son réseau et de sa sécurité

chez IMS Networks ?

Accompagnement

par nos experts

cyber, réseau & cloud

Expérience partagée

entre les clients

d’IMS Networks

Pilotage dédié

Suivi personnalisé

Proximité

Fonctionnement

24/7 depuis nos locaux

en France

Pas de sous-traitance

- Libérer les équipes IT de tâches chronophages et recentrer leurs activités au profit des métiers

- Rapidité de mise en production (moins de 3 mois)

- Supervision et surveillance réalisées par des experts

- Économie sur des investissements spécifiques

- Prise en compte continue de nouveaux périmètres : acquisition d’une société, Cloud, OT, déploiement d’une nouvelle filiale, etc.

- Libérer les équipes IT de tâches chronophages et recentrer leurs activités au profit des métiers

- Rapidité de mise en production (moins de 3 mois)

- Supervision et surveillance réalisées par des experts

- Économie sur des investissements spécifiques

- Prise en compte continue de nouveaux périmètres : acquisition d’une société, Cloud, OT, déploiement d’une nouvelle filiale, etc.

- Libérer les équipes IT de tâches chronophages et recentrer leurs activités au profit des métiers

- Rapidité de mise en production (moins de 3 mois)

- Supervision et surveillance réalisées par des experts

- Économie sur des investissements spécifiques

- Prise en compte continue de nouveaux périmètres : acquisition d’une société, Cloud, OT, déploiement d’une nouvelle filiale, etc.

- Libérer les équipes IT de tâches chronophages et recentrer leurs activités au profit des métiers

- Rapidité de mise en production (moins de 3 mois)

- Supervision et surveillance réalisées par des experts

- Économie sur des investissements spécifiques

- Prise en compte continue de nouveaux périmètres : acquisition d’une société, Cloud, OT, déploiement d’une nouvelle filiale, etc.

Découvrez d'autres de nos services

Cyber-SOC - Détection & Réponse à incident

Sécurité des applications