Face à la multiplication des cyberattaques, comment protéger efficacement les données sensibles des établissements de santé tout en...

Témoignage pour relever les défis de la cybersécurité et de la souveraineté numérique dans les territoires...

Découvrez pourquoi un SOC (Security Operations Center) est essentiel pour détecter et répondre aux menaces en temps réel, en combinant...

Chiffrement symétrique et centralisé : l'épine dorsale de la sécurité des données en transit dans un environnement quantique...

Du projet FON au réseau ReCOR : construction d’un réseau optique régional dédié à l’enseignement et la recherche en Centre Val de...

Les EDR sont des outils sensibles intégrés au cœur du SI. Faut-il privilégier une approche souveraine de sa cybersécurité ? Est-ce...

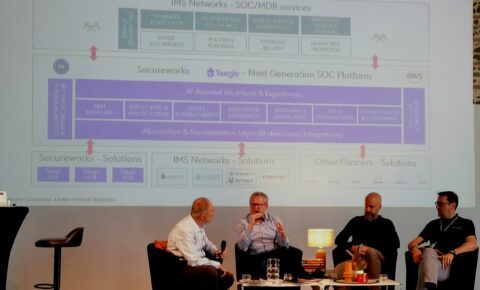

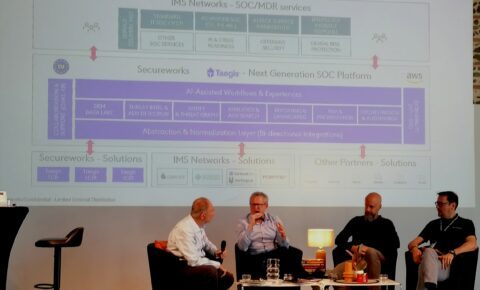

Revivez la table ronde organisée lors du Meet Up' 2024 par IMS...

Revivez la table ronde organisée lors du Meet Up' 2024 par IMS...

Les principaux points à retenir et recommandations pour la mise en œuvre de la directive NIS 2 dans votre...

Vous avez une question, un projet ou tout simplement envie de venir échanger autour d’un café ?